Berita Viral

Pengamat Yakin Janji Hacker PDN Pulihkan Data Cuma Palsu, Beber Temuan Aneh Baru di Situs: 8,5 Tahun

Pengamat mengungkapkan ada aktivitas mencurigakan lain dalam situs PDN yang diretas oleh Hacker dan janji dipulihkan Rabu (3/7/2024) itu.

Penulis: Ignatia | Editor: Mujib Anwar

TRIBUNJATIM.COM - Tampaknya ada aktivitas aneh lain yang ditemukan pengamat terkait aktivitas peretas atau hacker Pusat Data Nasional (PDN) yang sedang ramai disoroti.

Pengamat tahu dan mencurigai bahwa janji hacker PDN untuk pulihkan data pada Rabu (3/7/2024) itu tampaknya hanya janji palsu semata.

Kini, pemerintah diimbau untuk tidak langsung percaya terhadap pesan dari peretas Pusat Data Nasional (PDN) yang menyatakan bakal memberikan kunci untuk memulihkan data terdampak ransomware.

Pengamat keamanan siber dari vaksin.com, Alfons Tanujaya menyampaikan bahwa pihaknya sudah menelusuri kebenaran pesan tersebut.

Hasilnya, pesan itu memang disampaikan oleh kelompok peretas bernama Brain Cipher.

“Brain Cipher mengeluarkan statement di situsnya yang bisa kita akses. Itu situs resminya kami sudah cek itu benar. Lalu dia bilang dia akan melepas memberikan kunci dekripsi yang dilakukan untuk mengenkripsi PDN rabu ini,” ujar Alfons saat dihubungi, Selasa (2/7/2024), seperti dikutip TribunJatim.com dari Kompas.com.

Namun, kata Alfons, tidak ada kepastian bahwa pihak peretas akan memulihkan data di PDN pada Rabu (3/7/2024) besok.

Bahkan terbaru Alfons menemukan adanya temuan aneh yang mencurigakan dalam situs tersebut.

Hal itu atas kecurigaan Alfons terhadap pernyataan tulisan hacker terkait tanggal yang disebutkan.

Baca juga: Hacker Lulusan SD Diadili, Pernah Bobol Website Pemprov Jatim dan Bawaslu Jaksel, Kelas Kakap

Sebab, peretas tak memberikan keterangan waktu dan tanggal pemberian kunci tersebut.

Alfons justru menemukan adanya countdown atau hitungan mundur 3.105 hari di situs tersebut.

Menurut dia, hitungan mundur itu patut diduga sebagai waktu bagi peretas untuk memulihkan data yang diretas.

“Jadi harus hati-hati, jangan mudah dikelabui oleh janji palsu. Dia bilang this wednesday artinya Rabu ini. Rabu ini tuh Rabunya orang Jawa, atau Rabunya besok benaran? Dia enggak kasih tanggal,” kata Alfons.

“Kecuali dia bilang this Wednesday, July 3 2024 itu baru kita bisa percaya, dia akan rilis Rabu. terus di depannya ada 3.105 hari. Jadi kalau 3.105 hari itu, dibagi setahun 365 hari kira-kira 8,5 tahun lagi. Mungkin rabu 8,5 tahun lagi dia akan merilis,” ucap dia.

Di samping itu, pihak peretas juga memberikan akun dompet digital Monero untuk mengirimkan donasi di laman resminya.

“Dia tinggalkan akun Moneronya, nanti ada kita bisa nyumbang. Kenapa dia pakai Monero? karena itu termasuk akun bitcoin yang sulit dilacak siapa pemiliknya,” kata Alfons.

Diberitakan sebelumnya, kelompok peretas Brain Cipher yang diduga bertanggung jawab atas insiden serangan ransomware ke server Pusat Data Nasional Sementara (PDNS) 2 di Surabaya, mengumumkan akan membuka akses data yang "disandera" ke pemerintah pada Rabu (3/7/2024) besok.

Kunci akses itu dijanjikan bakal diserahkan secara gratis.

Awalnya, kelompok hacker tersebut meminta tebusan sebesar 8 juta dollar AS atau sekitar Rp 131 miliar.

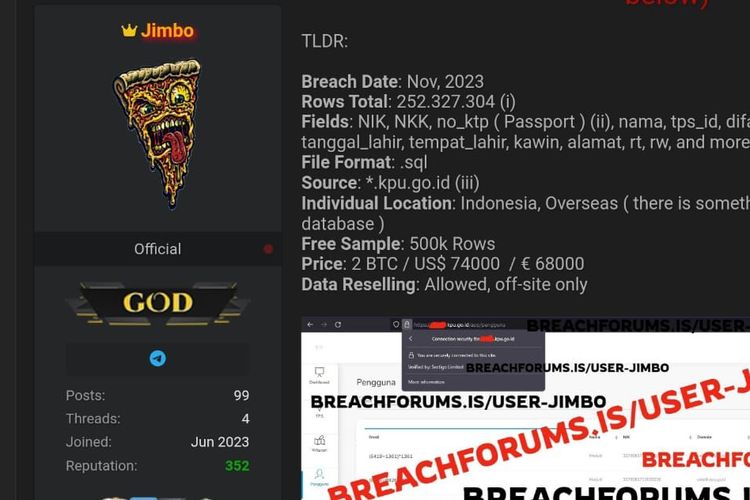

Sementara itu, yang juga viral dibicarakan adalah hacker Jimbo di situs KPU yang dicurigai terancam diretas.

Sosok hacker dengan nama anonim Jimbo tengah menjadi perbincangan publik di media sosial.

Hacker Jimbo membuat heboh menjelang Pemilu 2024.

Pasalnya, mengeklaim telah meretas situs kpu.go.id dan berhasil mendapatkan data pemilih dari situs KPU RI.

Jimbo membagikan 500.000 data contoh yang berhasil ia peroleh melalui salah satu unggahan di situs BreachForums yang kerap digunakan untuk jual beli hasil peretasan.

Baca juga: Belum Terdaftar di Data Pemilih Pemilu 2024? Adukan ke Posko Kawal Hak Pilih Bawaslu Kota Blitar

Di dalam data yang "bocor" itu, Jimbo mendapatkan data pribadi, seperti NIK, nomor KTP, nama lengkap, jenis kelamin, tanggal lahir, tempat lahir, status pernikahan, alamat lengkap, RT, RW, sampai kode kelurahan, kecamatan, dan kabupaten, serta TPS.

Data-data itu dijual dengan harga 74.000 dollar Amerika atau sekitar Rp 1,1 miliar-Rp 1,2 miliar.

Ia juga membagikan beberapa tangkapan layar dari situs web https://cekdptonline.kpu.go.id/ untuk meyakinkan kebenaran data yang didapatkan.

Dalam unggahan itu, Jimbo juga mengaku menemukan 204.807.203 data unik, jumlah yang hampir sama dengan jumlah pemilih di dalam daftar pemilih tetap (DPT) KPU RI sebanyak 204.807.203 pemilih.

Baca juga: Temuan 1033 Data Pemilih Tak Dikenal, ini Langkah Bawaslu Lamongan

Terkait hal ini, KPU RI mengaku masih berkoordinasi dengan pihak terkait untuk menelusuri kebocoran data pemilih tersebut.

“Sekarang lagi kita minta bantuan dari satgas cyber, sekarang yang bekerja BSSN (Badan Siber dan Sandi Negara), dia menaungi Mabes,” kata Koordinator Divisi Data dan Informatika KPU RI Betty Epsilon Idroos, Selasa (28/11/2023), dikutip TribunJatim.com dari Kompas.com.

Ia mengaku belum dapat memastikan apakah data yang bocor tersebut terkonfirmasi data milik KPU RI atau hujan.

“Sudah kita koordinasikan, lagi di-crosscheck dulu ya,” tambahnya.

Baca juga: Coklit Selesai 100 Persen, KPU Kota Blitar Segera Lakukan Rekapitulasi Data Pemilih Pemilu 2024

Pada tangkapan layar lainnya, Jimbo mengunggah foto menyerupai halaman situs KPU yang dianggap membuktikan bagaimana ia meretas situs KPU.

Chairman Lembaga Riset Siber Indonesia (Communication & Information System Security Research Center/CISSReC), Pratama Persadha, menengarai Jimbo berhasil masuk ke situs KPU RI sebagai admin.

"Nampak sebuah halaman website KPU yang kemungkinan berasal dari halaman dashboard pengguna, di mana dengan adanya tangkapan layar tersebut, maka kemungkinan besar Jimbo berhasil mendapatkan akses login dengan dengan role Admin KPU dari domain sidalih.kpu.go.id menggunakan metode phising, social engineering atau melalui malware," kata Pratama dalam keterangan tertulisnya, Selasa malam.

"Dengan memiliki akses dari salah satu pengguna tersebut Jimbo mengunduh data pemilih serta beberapa data lainnya. CISSReC juga sebelumnya sudah memberikan alert kepada Ketua KPU tentang vulnerability di sistem KPU pada tanggal 7 Juni 2023," tutupnya.

Pakar keamanaan siber Pratama Persadha menjungkapkan, Jimbo membagikan contoh data yang ia dapatkan di dalam BreachForums tersebut.

“Kali ini akun anonim Jimbo tersebut juga membagikan 500 ribu data contoh yang berhasil dia dapatkan pada salah satu postingannya di situs BreachForums yang biasa dipergunakan untuk menjual hasil peretasan,” jelas dia.

“Serta beberapa tangkapan layar dari website https://cekdptonline.kpu.go.id/ untuk memverifikasi kebenaran data yang didapatkan tersebut,” imbuhnya.

Pratama yang juga menjabat sebagai Chairman Communication & Information System Security Research Center (CISSReC) menuturkan, data yang diduga dicuri oleh Jimbo itu hampir sama dengan jumlah pemilih dalam DPT KPU untuk Pemilu 2024.

“Jimbo juga menyampaikan dalam postingan di forum tersebut bahwa data 252 juta yang berhasil dia dapatkan terdapat beberapa data yang terduplikasi,” ujar dia.

“Di mana setelah Jimbo melakukan penyaringan, terdapat 204.807.203 data unik di mana jumlah ini hampir sama dengan jumlah pemilih dalam DPT Tetap KPU yang berjumlah 204.807.222 pemilih dari dengan 514 kabupaten/kota di Indonesia serta 128 negara perwakilan,” lanjutnya.

Baca juga: Hacker Lulusan SD Diadili, Pernah Bobol Website Pemprov Jatim dan Bawaslu Jaksel, Kelas Kakap

Pihaknya kemudian mencoba untuk melakukan pencocokan data yang didapatkan oleh Jimbo dengan data KPU melalui situs Cek DPT.

“Dan data yang dikeluarkan oleh website Cek DPT sama dengan data sampel yang dibagikan oleh peretas Jimbo, termasuk nomor TPS di mana pemilih terdaftar,” ungkap Pratama.

Pada bukti gambar berupa tangkapan layar yang dibagikan oleh Jimbo, tampak sebuah laman KPU yang Pratama perkirakan berasal dari dashboard pengguna.

“Di mana dengan adanya tangkapan layar tersebut maka kemungkinan besar Jimbo berhasil mendapatkan akses login dengan dengan role admin KPU dari domain sidalih.kpu.go.id,” ucap Pratama.

Ia memperkirakan, Jimbo menggunakan metode phising, social engineering, ataupun malware untuk masuk ke dalam domain tersebut yang kemudian memiliki akses dari salah satu pengguna dan mengunduh data yang ada, melansir dari Kompas.com ( grup TribunJatim.com ).

Baca juga: Sosok Peretas Website Pemkab Malang Ditangkap, Ternyata Hacker Lulusan SMP, Apa Motifnya?

Pratama menilai, jika Jimbo bisa masuk sebagai admin di situs tersebut, ditakutkan bisa mengganggu jalannya Pemilu 2024 nantinya.

“Jika peretas Jimbo benar-benar berhasil mendapatkan kredensial dengan role admin, hal ini tentu saja bisa sangat berbahaya pada pesta demokrasi pemilu yang akan segera dilangsungkan,” tuturnya.

“Karena bisa saja akun dengan role admin tersebut dapat dipergunakan untuk mengubah hasil rekapitulasi penghitungan suara yang tentunya akan mencederai pesta demokrasi bahkan bisa menimbulkan kericuhan pada skala nasional,” tambahnya.

Untuk memastikan titik serangan yang dimanfaatkan oleh Jimbo untuk mendapatkan data pemilih yang diklaim berasal dari situs KPU, menurutnya masih perlu dilakukan audit dan forensik dari sistem keamanan serta server KPU.

“Sambil melakukan investigasi, ada baiknya tim IT KPU melakukan perubahan username dan password dari seluruh akun yang memiliki akses ke sistem KPU tersebut sehingga bisa mencegah user yang semula berhasil didapatkan oleh peretas supaya tidak dapat dipergunakan kembali,” terangnya.

hacker PDN

Pusat Data Nasional (PDN)

Brain Cipher

memulihkan data di PDN

dompet digital Monero

berita viral

TribunJatim.com

Tribun Jatim

| Pecatan Polisi Pasrah Istrinya Bakal Dinikahi Aiptu I yang Dua Kali Digerebek Selingkuh |

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Ilustrasi-polisi-tipu-polisi-sampai-uang-Rp60-juta-ludes.jpg)

|

|---|

| Gol Rizky Ridho Masuk Puskas Awards 2025, Apa itu? Lihat Cara Votingnya |

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/pemain-Timnas-Indonesia-Rizky-Ridho-berselebrasi-usai-laga-Timnas-Indonesia-vs-Bahrain.jpg)

|

|---|

| Nasib Firman, Guru SD Disuruh Minta Maaf usai Merekam Video Kelas yang Plafonnya Ambruk |

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/guru-SD-di-Kalukubodo-merekam-kelas-ambruk-berujung-disuruh-minta-maaf.jpg)

|

|---|

| Siswi Miskin Pakai Sandal karena Sepatu Rusak Tapi Malah Digunting Guru, Ortu Tak Mampu Belikan Baru |

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/siswi-SMP-terpaksa-pakai-sandal-karena-sepatu-rusak.jpg)

|

|---|

| Dulu Divonis Dokter Tak Bisa Hidup sampai Umur 4 Tahun, Bayi Tanpa Otak Kini Rayakan Ultah ke 20 |

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Dulu-Divonis-Dokter-Tak-Bisa-Hidup-sampai-Umur-4-Tahun-Bayi-Tanpa-Otak-Kini-Rayakan-Ultah-ke-20.jpg)

|

|---|

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Pengamat-curigai-keanehan-di-situs-terbaru-PDN-yang-diretas-oleh-Brain-Chiper.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Gubernur-Jawa-Tengah-Ahmad-Luthfi-memberikan-perhatian-penuh-kepada-sektor-UMKM.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/dana-MBG-Rp1-M-raib-setelah-Kepala-SPPG-Pangauban-kena-penipuan.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Abdul-Muis-menjelaskan-soal-tudingan-ambil-Rp11-juta-dari-uang-iuran-komite-sekolah.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/ular-sanca-kembang-ukuran-35-meter-ditangkap-di-Kabupaten-Klaten.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/Mufti-Anam-menyinggung-pernyataan-Purbaya-soal-dugaan-Pertamina-malas-membangun-kilang.jpg)

:format(webp):focal(0.5x0.5:0.5x0.5)/jatim/foto/bank/originals/wanita-bohong-dirampok-ternyata-terlilit-utang-rentenir.jpg)

Isi komentar sepenuhnya adalah tanggung jawab pengguna dan diatur dalam UU ITE.